Thuật toán mã hóa đơn giản cho phép giải mã Crypt38

Crypt38 đã gắn thêm phần mở rộng .crypt38 tới tất cả những file đã bị mã hóa và phương pháp lây nhiễm của loại mã độc này hiện tại chưa xác định được . Cho tới giờ tất cả những điều có thể biết về nó đó là có vẻ như mục tiêu hiện tại chỉ cho những người Nga . Và dựa trên cách thức mã hóa đơn giản và mức đòi tiền chuộc thấp nên có thể dự đoán mã độc này đang ở trong giai đoạn thử nghiệm và có thể sẽ có phiên bản mạnh hơn nhiều trong thời gian tới .

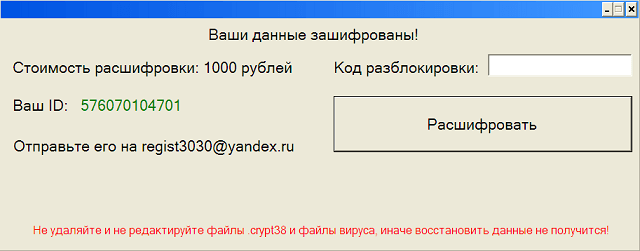

Hiện tại Crypt38 mới chỉ đòi 1000 rúp ( khoảng gần 15$ ) tiền chuộc và không yêu cầu người dùng truy cập tới một trang web giải mã nào đó . Để mở khóa các file , nạn nhân chỉ cần gửi Email cho tin tặc , nó sẽ phản hồi chi tiết thanh toán và chi tiết giải mã .

Fortinet nói rằng trong quá trình lây nhiễm , nó tạo ra một số ngẫu nhiên 12 con số để nhận dạng cho mỗi nạn nhân . Sau đó lây con số này chạy qua một phép toán gắn số 6551 vào phía cuối của kết quả và dùng con số cuối cùng này để làm khóa mã hóa .

Vấn đề ở đây tin tặc không dùng mã hóa bất đối xứng mà lại lựa chọn thuật toán đối xứng có nghĩa là khóa mã hóa cũng lại là khóa giải mã . Fortinet đã bẻ khóa được cách giải mã để lấy được số ID của mỗi nạn nhân , họ có thể tính toán lây được khóa mã hóa và giải mã .

Một điều thuận lợi đó là mỗi nạn nhân , mã độc lại hiển thị ID của nạn nhân trong thôn tin đòi tiền chuộc điều đó có nghĩa là mọi chi tiết để giải mã file đã được mở .

Tuy nhiên Fortinet không phát hành công cụ giải mã để mọi người tải về , nhưng Michael Gillespie đã tạo ra công cụ tạo ra khóa giải mã cho Crypt38 và sẵn sàng tải nó từ Bleeping Computer . Người dùng có thể vào ID của mình và Keygen sẽ lây ra khóa giải mã . Trước khi dùng khóa giải mã này người dùng nên sao lưu dữ liệu của họ để đề phòng quá trình giải mã bị lỗi .